Zarządzanie dziesiątkami, setkami czy tysiącami komputerów w firmowej sieci bez narzędzi automatyzacji byłoby koszmarem każdego administratora IT. Group Policy (GPO) — czyli zasady grupy — to wbudowany mechanizm systemu Windows Server i Active Directory, który pozwala centralnie kontrolować konfigurację komputerów i kont użytkowników w całej organizacji. W tym przewodniku poznasz architekturę GPO, nauczysz się tworzyć i linkować obiekty zasad grupy, zrozumiesz mechanizmy dziedziczenia i filtrowania, a także opanujesz diagnostykę za pomocą gpresult i rsop.msc.

ⓘ Ważne: Group Policy wymaga edycji Pro lub wyższej systemu Windows. Wersja Home nie obsługuje gpedit.msc ani nie przetwarza zasad domenowych. Jeśli potrzebujesz GPO na stacjach roboczych, wybierz Windows 11 Pro lub Windows 10 Pro.

Czym jest Group Policy (GPO)?

Group Policy Object (GPO) to zbiór ustawień konfiguracyjnych przechowywany w Active Directory, który jest automatycznie stosowany do komputerów i użytkowników w domenie. Każdy GPO może zawierać setki ustawień — od polityk haseł, przez reguły firewalla, po skrypty logowania i konfigurację oprogramowania.

Mechanizm GPO działa w modelu pull: komputery klienckie co 90 minut (domyślnie) odpytują kontroler domeny o aktualizacje zasad. Kontrolery domeny odświeżają zasady co 5 minut. Możesz również wymusić natychmiastowe odświeżenie poleceniem:

gpupdate /force

GPO dzieli się na dwie główne sekcje:

- Konfiguracja komputera (Computer Configuration) — ustawienia stosowane niezależnie od tego, kto się loguje: polityki bezpieczeństwa, konfiguracja systemu, ustawienia Windows Update, reguły firewalla

- Konfiguracja użytkownika (User Configuration) — ustawienia podążające za użytkownikiem: mapowanie dysków sieciowych, przekierowanie folderów, konfiguracja pulpitu, skrypty logowania

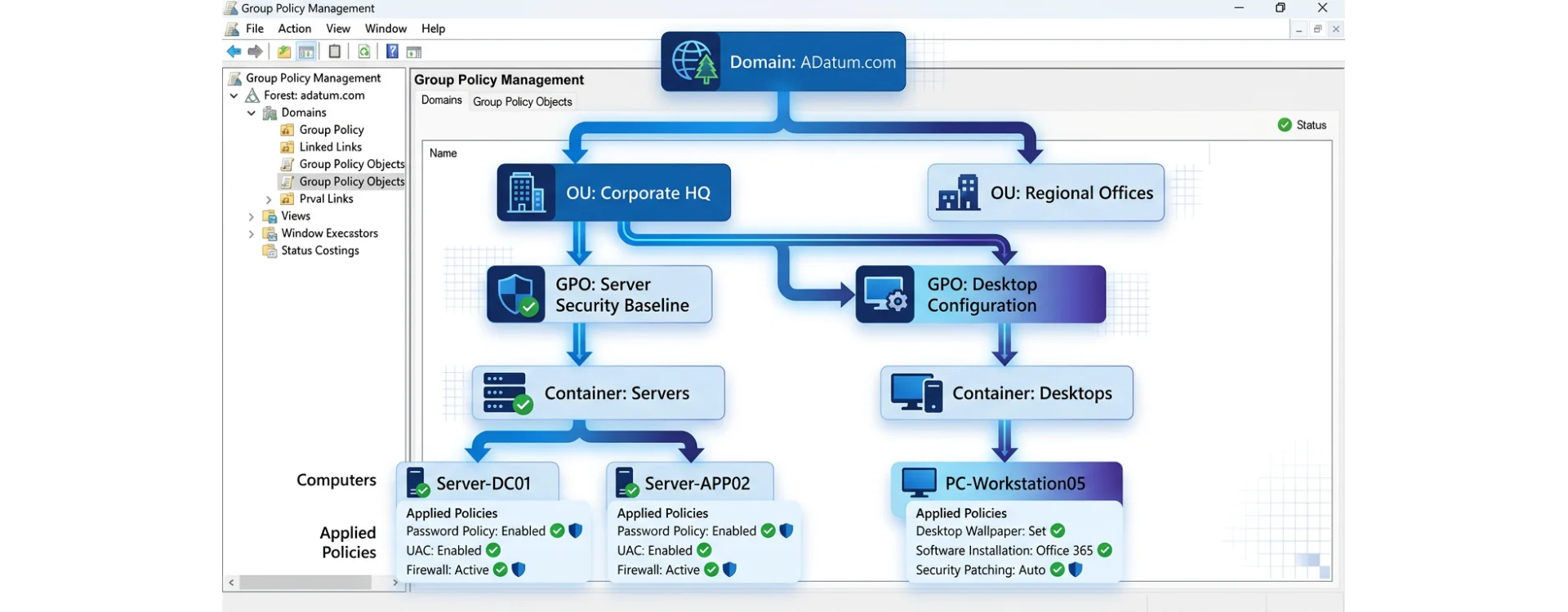

Architektura GPO — Site, Domain, OU

Zrozumienie hierarchii stosowania GPO jest kluczowe dla prawidłowego wdrożenia zasad grupy. Obiekty GPO mogą być linkowane na trzech poziomach:

| Poziom | Priorytet | Zastosowanie | Przykład |

|---|

| Local GPO | Najniższy | Pojedynczy komputer | gpedit.msc na stacji roboczej |

| Site GPO | Niski | Lokalizacja fizyczna (site AD) | Oddział w Krakowie — osobny serwer WSUS |

| Domain GPO | Średni | Cała domena AD | Default Domain Policy — polityka haseł |

| OU GPO | Najwyższy | Jednostka organizacyjna | OU „Dział Finansów" — blokada USB |

Zasada działania jest prosta: LSDOU (Local → Site → Domain → OU). Ustawienia stosowane później (OU) mają wyższy priorytet i nadpisują wcześniejsze. Jeśli na poziomie domeny ustawisz tapetę firmową, a na poziomie OU „Marketing" inną tapetę — komputery w OU Marketing dostaną tę drugą.

⚠ Uwaga: Polityka haseł na poziomie domeny (Default Domain Policy) to jedyne miejsce, w którym ustawienia haseł są efektywne dla kont domenowych. GPO linkowane do OU nie nadpiszą polityki haseł — do tego potrzebujesz Fine-Grained Password Policies (dostępne od Windows Server 2008 R2).

Tworzenie i linkowanie obiektów GPO

Do zarządzania GPO służy Konsola zarządzania zasadami grupy (GPMC) — gpmc.msc. Jest ona preinstalowana na kontrolerach domeny, a na stacjach administracyjnych wymaga instalacji narzędzi RSAT (Remote Server Administration Tools).

Krok 1: Tworzenie nowego GPO

- Otwórz

gpmc.msc - Rozwiń drzewo: Forest → Domains → twoja-domena.local

- Kliknij prawym przyciskiem kontener Group Policy Objects

- Wybierz „New" i nadaj opisową nazwę, np.

SEC-Firewall-Enable

✓ Najlepsza praktyka — nazewnictwo GPO: Stosuj konwencję opisującą cel i zakres, np.: SEC-PasswordPolicy-AllUsers, SW-Office2024-Deploy, CFG-Desktop-Marketing. Prefiksy: SEC (security), SW (software), CFG (configuration), SCR (scripts).

Krok 2: Edycja ustawień

- Kliknij prawym przyciskiem na nowo utworzonym GPO → Edit

- Otworzy się Group Policy Management Editor

- Przejdź do odpowiedniej gałęzi — np.

Computer Configuration → Policies → Windows Settings → Security Settings → Windows Defender Firewall - Skonfiguruj żądane ustawienia

Krok 3: Linkowanie GPO do OU

- W GPMC kliknij prawym przyciskiem na docelową OU

- Wybierz „Link an Existing GPO..."

- Wskaż wcześniej utworzony obiekt GPO

Jeden GPO może być zlinkowany do wielu OU jednocześnie — zmiana w jednym miejscu propaguje się wszędzie. To kluczowa zaleta w porównaniu do ręcznej konfiguracji każdego komputera.

Najczęstsze ustawienia GPO w praktyce

Oto ustawienia, które konfiguruje większość administratorów w pierwszej kolejności:

Bezpieczeństwo

- Polityka haseł — minimalna długość, złożoność, historia haseł, maksymalny wiek (

Computer Configuration → Windows Settings → Security Settings → Account Policies) - Blokada konta — próg nieudanych logowań, czas blokady, czas resetowania licznika

- Firewall Windows — wymuszenie włączenia dla profili domenowych, prywatnych i publicznych

- BitLocker — wymaganie szyfrowania dysków, przechowywanie kluczy odzyskiwania w AD

- Windows Update / WSUS — wskazanie serwera aktualizacji, harmonogram instalacji, restart po aktualizacjach

Wdrażanie oprogramowania

GPO umożliwia automatyczną instalację oprogramowania za pomocą pakietów .msi:

Computer Configuration → Policies → Software Settings → Software Installation — instalacja per komputerUser Configuration → Policies → Software Settings → Software Installation — instalacja per użytkownik

Możesz w ten sposób wdrożyć np. Microsoft Office 2024 na wszystkich komputerach w dziale — bez wizyty przy każdym biurku.

Skrypty logowania i startowe

- Startup/Shutdown scripts — uruchamiane przy starcie/wyłączeniu komputera (np. czyszczenie cache, inwentaryzacja)

- Logon/Logoff scripts — uruchamiane przy logowaniu/wylogowaniu użytkownika (np. mapowanie dysków sieciowych, konfiguracja drukarek)

Skrypty mogą być napisane w PowerShell, VBScript lub jako pliki .bat. Przechowuje się je w folderze SYSVOL na kontrolerze domeny.

Konfiguracja pulpitu i ograniczenia

- Ustawienie firmowej tapety

- Ukrycie panelu sterowania

- Blokada dostępu do rejestru (

regedit) - Blokada wiersza poleceń (

cmd.exe) - Ograniczenie instalacji oprogramowania (AppLocker / Software Restriction Policies)

Dziedziczenie GPO i filtrowanie

Mechanizm dziedziczenia oznacza, że GPO przypisane do domeny automatycznie obowiązują we wszystkich podrzędnych OU. Istnieją jednak sposoby na modyfikację tego zachowania:

Block Inheritance (Blokowanie dziedziczenia)

Kliknij prawym przyciskiem na OU w GPMC → „Block Inheritance". OU przestanie dziedziczyć GPO z nadrzędnych kontenerów. Stosuj ostrożnie — może prowadzić do niespójności.

Enforced (Wymuszenie)

Na linkowanym GPO kliknij prawym → „Enforced". GPO z flagą Enforced nie może zostać zablokowane przez Block Inheritance. Używane dla krytycznych polityk bezpieczeństwa, które muszą obowiązywać wszędzie.

Security Filtering (Filtrowanie zabezpieczeń)

Domyślnie GPO stosuje się do grupy Authenticated Users. Możesz to zawęzić:

- Zaznacz GPO w GPMC → zakładka Scope → Security Filtering

- Usuń „Authenticated Users"

- Dodaj konkretną grupę zabezpieczeń, np. „GRP-IT-Admins"

WMI Filtering (Filtrowanie WMI)

Pozwala stosować GPO tylko na komputerach spełniających określone kryteria, np.:

- Tylko komputery z Windows 11 (query:

SELECT * FROM Win32_OperatingSystem WHERE Version LIKE "10.0.2%") - Tylko laptopy (query na podstawie typu obudowy)

- Tylko komputery z min. 8 GB RAM

Szablony administracyjne (ADMX/ADML)

Administrative Templates to największa i najczęściej używana gałąź ustawień GPO. Znajdują się w Computer/User Configuration → Policies → Administrative Templates i zawierają tysiące ustawień dla systemu Windows, przeglądarek, pakietu Office i innych aplikacji.

Jak działają szablony ADMX?

Szablony ADMX to pliki XML definiujące ustawienia rejestru, które GPO może konfigurować. Pliki .admx zawierają definicje ustawień, a pliki .adml — tłumaczenia na różne języki.

Central Store — centralne repozytorium szablonów

Aby wszystkie administratorzy w domenie korzystali z tych samych szablonów, utwórz Central Store:

\twoja-domena.local\SYSVOL woja-domena.local\Policies\PolicyDefinitions\

Skopiuj tam pliki .admx i odpowiednie foldery językowe z .adml. Od tej pory GPMC będzie automatycznie czytał szablony z Central Store zamiast z lokalnego komputera.

Popularne szablony ADMX od Microsoft

- Microsoft Office ADMX — pełna kontrola nad ustawieniami Worda, Excela, Outlooka, Office 2024, Teams

- Microsoft Edge / Chrome ADMX — konfiguracja przeglądarek (strona startowa, blokowanie rozszerzeń, proxy)

- Windows 11 ADMX — nowe ustawienia dla Copilot, Widgets, taskbar

- OneDrive ADMX — Known Folder Move, Silent Account Configuration

Diagnostyka GPO — gpresult, rsop.msc i inne narzędzia

Gdy zasady nie działają zgodnie z oczekiwaniami, musisz umieć je zdiagnozować. Oto narzędzia, które powinieneś znać:

gpresult — generowanie raportu wynikowego GPO

Najważniejsze polecenie diagnostyczne. Uruchom w wierszu poleceń (z uprawnieniami administratora):

# Raport tekstowy dla bieżącego użytkownika i komputera

gpresult /r

# Szczegółowy raport (verbose)

gpresult /v

# Raport HTML — idealny do analizy

gpresult /h C:\GPO-report.html

# Raport dla konkretnego użytkownika

gpresult /user domena\jan.kowalski /h C:\raport-jk.html

# Raport dla komputera zdalnego

gpresult /s KOMPUTER01 /h C:\raport-komp01.html

Raport HTML pokazuje: zastosowane GPO, odrzucone GPO (z powodem), wynikowe ustawienia, filtrowanie zabezpieczeń i WMI.

rsop.msc — Resultant Set of Policy

Graficzna wersja gpresult. Uruchom rsop.msc na stacji roboczej, aby zobaczyć wynikowe ustawienia w interfejsie podobnym do Group Policy Editor. Przydatne do szybkiej weryfikacji „co faktycznie obowiązuje na tym komputerze".

Group Policy Modeling (GPMC)

W konsoli GPMC kliknij prawym na domenę → Group Policy Modeling. Pozwala symulować „co by się stało, gdyby" — np. gdyby użytkownik Jan Kowalski zalogował się na komputerze w OU „Serwery". Idealne do testowania przed wdrożeniem.

Group Policy Results (GPMC)

Kliknij prawym na domenę → Group Policy Results. Pobiera rzeczywisty wynik przetwarzania GPO z konkretnego komputera i użytkownika — odpowiednik gpresult, ale z poziomu GPMC.

Dziennik zdarzeń (Event Viewer)

Szczegółowe logi przetwarzania GPO znajdziesz w: Event Viewer → Applications and Services Logs → Microsoft → Windows → GroupPolicy → Operational

Lokalne zasady grupy — gpedit.msc

Nie każda organizacja korzysta z Active Directory. Na komputerach niebędących w domenie możesz konfigurować lokalne zasady grupy za pomocą edytora gpedit.msc (słowo kluczowe o wolumenie 720 wyszukiwań/msc w Polsce!).

⚠ Ważne ograniczenie: Edytor gpedit.msc jest dostępny wyłącznie w wersjach Pro, Enterprise i Education systemu Windows. Wersja Windows 11 Home nie zawiera tego narzędzia. Jeśli potrzebujesz lokalnych zasad grupy, przejdź na Windows 11 Pro.

Typowe zastosowania gpedit.msc na komputerach samodzielnych:

- Wyłączenie Windows Update na komputerze testowym

- Blokada dostępu do Panelu sterowania dla użytkowników standardowych

- Konfiguracja Windows Defender

- Wymuszenie polityki haseł lokalnych

- Zarządzanie kontami użytkowników i uprawnieniami

Najlepsze praktyki zarządzania GPO

Po kilkunastu latach pracy z Group Policy, oto zasady, które oszczędzą Ci wielu problemów:

| Praktyka | Dlaczego |

|---|

| Nie modyfikuj Default Domain Policy | Zostaw ją tylko do polityki haseł i blokady kont. Dodatkowe ustawienia twórz w osobnych GPO. |

| Jedna funkcja = jeden GPO | Ułatwia diagnostykę i wyłączanie problematycznych ustawień bez efektów ubocznych. |

| Stosuj opisowe nazwy | „GPO_14" nic nie mówi. „SEC-Bitlocker-RequireTPM" mówi wszystko. |

| Testuj w OU testowym | Utwórz OU „_TEST" z kilkoma komputerami i testuj nowe GPO przed wdrożeniem na produkcji. |

| Dokumentuj każdy GPO | W polu „Comment" w GPMC opisz cel, datę utworzenia i autora. |

| Używaj Security Filtering zamiast wielu OU | Filtrowanie po grupach jest elastyczniejsze niż mnożenie jednostek organizacyjnych. |

| Rób backupy GPO | GPMC → Backup All: regularne kopie zapasowe chronią przed przypadkowymi zmianami. |

| Wyłącz nieużywane gałęzie | Jeśli GPO konfiguruje tylko Computer, wyłącz User Configuration — przyspiesza przetwarzanie. |

Group Policy a nowoczesne zarządzanie (Intune/MDM)

W erze chmury i pracy zdalnej pojawia się pytanie: czy GPO jest nadal potrzebne? Odpowiedź brzmi: tak, ale coraz częściej w tandemie z rozwiązaniami MDM.

| Kryterium | Group Policy (GPO) | Microsoft Intune (MDM) |

|---|

| Wymaga AD/domeny? | Tak (on-premise) | Nie (chmura Entra ID) |

| Działa przez VPN/internet? | Tylko przez VPN | Tak, natywnie |

| Liczba ustawień | ~5000+ | ~3000+ (rośnie) |

| Koszt | Wbudowane w Windows Server | Licencja Intune/M365 Business |

| Najlepsze dla | Środowisk on-premise, serwerów | Pracowników zdalnych, BYOD |

Wiele organizacji stosuje podejście hybrydowe: GPO dla serwerów i komputerów w biurze, Intune dla laptopów pracowników zdalnych. Windows Server 2025 oferuje ulepszoną integrację z Azure AD / Entra ID, co ułatwia takie wdrożenie.

Najczęściej zadawane pytania (FAQ)

Czy Group Policy działa na Windows Home?

Nie. Group Policy (zarówno lokalne gpedit.msc, jak i domenowe GPO) wymaga wersji Pro, Enterprise lub Education. Wersja Home nie obsługuje zasad grupy. Jeśli potrzebujesz GPO, przejdź na Windows 11 Pro lub Windows 10 Pro — w KluczeSoft dostępne już od 239,90 zł.

Jak często komputery odświeżają zasady grupy?

Domyślnie co 90 minut (z losowym offsetem 0-30 minut, aby uniknąć skoków obciążenia). Kontrolery domeny odświeżają zasady co 5 minut. Możesz wymusić natychmiastowe odświeżenie poleceniem gpupdate /force. Ustawienie interwału można zmienić w GPO: Computer Configuration → Administrative Templates → System → Group Policy.

Jaki Windows Server jest potrzebny do Group Policy?

Czy GPO może zainstalować oprogramowanie automatycznie?

Tak, za pomocą Software Installation w GPO. Obsługiwane są pakiety .msi umieszczone w udostępnionym folderze sieciowym. Dla bardziej zaawansowanego wdrażania (np. pakietów .exe, aktualizacji, odinstalowywania) rozważ narzędzia takie jak SCCM/MECM lub PDQ Deploy. GPO jest idealne do wdrożenia Microsoft Office w całej firmie.

Co zrobić, gdy GPO nie działa — jak diagnozować problemy?

Krok po kroku: 1) Uruchom gpresult /h raport.html i sprawdź, które GPO zostały zastosowane, a które odrzucone. 2) Zweryfikuj linkowanie GPO w GPMC — czy jest zlinkowane do właściwej OU? 3) Sprawdź Security Filtering — czy użytkownik/komputer ma uprawnienia „Apply". 4) Sprawdź WMI Filter — czy query zwraca wynik na docelowym komputerze. 5) Sprawdź Event Viewer → GroupPolicy → Operational. 6) Uruchom gpupdate /force i ponownie sprawdź wynik.

Podsumowanie

Group Policy (GPO) pozostaje fundamentalnym narzędziem zarządzania infrastrukturą Windows w organizacjach każdej wielkości. Od prostych ustawień pulpitu, przez wdrażanie oprogramowania, po zaawansowane polityki bezpieczeństwa — GPO daje administratorom pełną kontrolę nad środowiskiem IT.

Kluczowe wnioski z tego przewodnika:

- Hierarchia LSDOU — ustawienia stosowane później (OU) mają wyższy priorytet

- Jedno GPO = jedna funkcja — ułatwia zarządzanie i diagnostykę

- gpresult to Twoje najważniejsze narzędzie diagnostyczne

- Central Store ADMX zapewnia spójność szablonów w całej domenie

- GPO wymaga Windows Pro — wersja Home nie obsługuje zasad grupy

Potrzebujesz licencji na Windows Server lub Windows Pro?

W KluczeSoft znajdziesz oryginalne klucze licencyjne w najlepszych cenach:

Wszystkie licencje z natychmiastową dostawą cyfrową i dożywotnim wsparciem.

Powiązane artykuły

![Jak sprawdzić klucz produktu Windows 11 i Windows 10 — 5 metod [2026] Jak sprawdzić klucz produktu Windows 11 i Windows 10 — 5 metod [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/thumb-132.jpg)

![100+ skrótów klawiszowych Windows 11 i 10 — kompletna ściąga [2026] 100+ skrótów klawiszowych Windows 11 i 10 — kompletna ściąga [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-26.png)

![Jak przyspieszyć Windows 11 — 15 sprawdzonych metod [2026] Jak przyspieszyć Windows 11 — 15 sprawdzonych metod [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-213.png)

![Kalkulator licencji Windows Server — oblicz ile potrzebujesz [2026] Kalkulator licencji Windows Server — oblicz ile potrzebujesz [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-339.png)

![Licencja OEM vs ESD vs BOX vs Retail — kompletne porownanie z infografika [2026] Licencja OEM vs ESD vs BOX vs Retail — kompletne porownanie z infografika [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-338.png)

![Jak wyłączyć aktualizacje Windows 11 — 5 metod [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-367.png)

![Jak nagrywać ekran w Windows 11 — 4 metody [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-368.png)

![Jak sprawdzić specyfikację komputera w Windows 11 i 10 [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-369.png)

![Czy tanie klucze Windows i Office z internetu są legalne? Kompletny poradnik [2026]](https://kluczesoft.pl/img/ybc_blog/post/thumb/hero-350.png)

Dodaj komentarz